有效防御ARP病毒攻击的几种策略

防范ARP病毒攻击的几个办法

ARP病毒并不是某一种病毒的名称,而是对利用ARP协议的漏洞进行传播的一类病毒的总称。ARP协议是TCP/IP协议组中的一个协议,用于将网络地址翻译成物理地址(MAC地址)。此类病毒通常通过路由欺骗和网关欺骗的手段进行传播,是一种入侵电脑的木马病毒,对用户私密信息的威胁很大。防范ARP病毒攻击,需要我们从多个维度进行综合考虑,以下介绍几种有效的防范办法。

1. 清空ARP缓存

ARP欺骗的核心原理是通过发送虚假的MAC地址与IP地址对应关系的数据包来迷惑网络设备,用虚假的或错误的MAC地址与IP地址对应关系取代正确的对应关系。针对这种情况,我们可以定期清空ARP缓存,使网络设备从网络中重新获得正确的对应关系。

具体操作步骤如下:

打开计算机的“开始”菜单,选择“运行”,输入“cmd”后回车,进入命令行模式。

在命令行模式下输入“arp -a”命令,查看当前本机储存在本地系统ARP缓存中IP和MAC对应关系的信息。

使用“arp -d”命令,将储存在本机系统中的ARP缓存信息清空。

通过这种方法,可以删除错误的ARP缓存信息,本机将重新从网络中获得正确的ARP信息,达到局域网机器间互访和正常上网的目的。但需要注意,这种方法对感染ARP欺骗病毒的情况无能为力,因为病毒会定期自动发送ARP欺骗数据包。

2. 指定ARP对应关系

由于ARP欺骗病毒通常针对网关MAC地址进行攻击,使得本机ARP缓存中存储的网关设备信息出现紊乱,当机器要上网发送数据包给网关时,会因为地址错误而失败,造成计算机无法上网。针对这一问题,我们可以强制指定ARP对应关系。

具体操作步骤如下:

假设网关地址的MAC信息为00-14-78-a7-77-5c,对应的IP地址为192.168.2.1。

打开计算机的“开始”菜单,选择“运行”,输入“cmd”后回车,进入命令行模式。

使用“arp -s”命令来添加一条ARP地址对应关系,例如输入“arp -s 192.168.2.1 00-14-78-a7-77-5c”命令,将网关地址的IP与正确的MAC地址绑定。

因为每次重新启动计算机时,ARP缓存信息都会被清除,所以应将这个ARP静态地址添加指令写到一个批处理文件中,并将文件放到系统的启动项中,以确保每次系统启动时自动加载。

通过这种方法,可以有效防止ARP欺骗病毒对网关的攻击,使本机网络连接恢复正常。

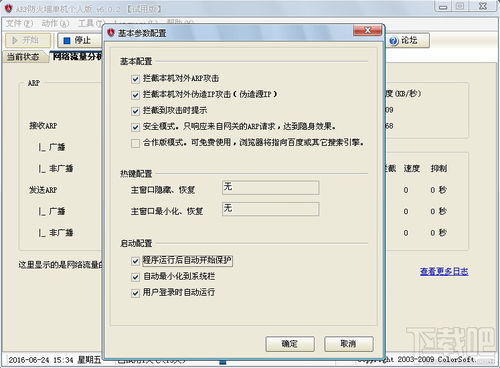

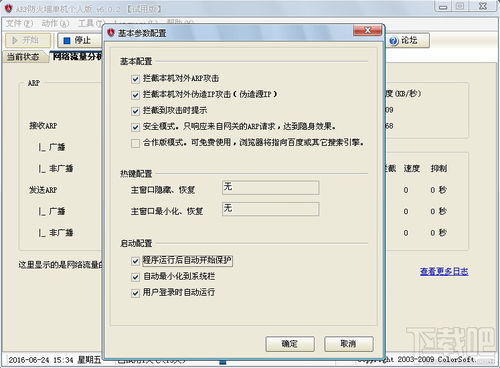

3. 使用ARP防火墙

ARP防火墙是一种专门用于防范ARP攻击的软件或硬件设备。它通过实时监控网络中的ARP数据包,对异常的ARP请求和响应进行检测和拦截,防止攻击者篡改设备的ARP缓存表。

常见的ARP防火墙软件有360安全卫士、金山ARP防火墙等。这些软件在安装并启用后,会自动在后台运行,对网络中的ARP活动进行监控和防护。用户可以根据自己的需求对防火墙的防护规则进行设置,如设置信任的IP地址范围、允许或禁止特定的ARP操作等。

ARP防火墙还可以主动发送ARP数据包来验证网络中设备的真实身份,及时发现并阻止ARP攻击。通过安装ARP防火墙,可以显著提高网络的安全性,防范ARP病毒的入侵。

4. 启用DHCP Snooping

DHCP Snooping是一种基于DHCP协议的安全机制,它通过监听网络中的DHCP数据包,构建并维护一个DHCP Snooping绑定表,该表记录了合法的IP地址、MAC地址和端口的对应关系。

当网络中的设备接收到ARP数据包时,可以根据DHCP Snooping绑定表来验证ARP信息的真实性,从而防止攻击者通过伪造ARP数据包进行攻击。在交换机上启用DHCP Snooping功能后,交换机会自动学习并记录通过DHCP分配的IP地址与MAC地址的绑定关系。

当接收到ARP数据包时,交换机会检查数据包中的源IP地址和MAC地址是否与DHCP Snooping绑定表中的信息一致,如果不一致,则认为该ARP数据包是伪造的,并将其丢弃。通过这种方式,可以有效防止ARP病毒的传播。

5. 划分VLAN

VLAN(虚拟局域网)可以将一个物理网络划分为多个逻辑上独立的虚拟网络,不同VLAN之间的设备无法直接进行通信,需要通过路由器或三层交换机进行转发。

通过划分VLAN,可以限制ARP攻击的范围,即使某个VLAN内发生了ARP攻击,也不会影响到其他VLAN中的设备。在交换机上配置VLAN时,需要将不同部门或不同功能的设备划分到不同的VLAN中。

例如,将财务部的计算机划分到VLAN 10,将研发部的计算机划分到VLAN 20等。通过这种方式,即使某个VLAN内的设备遭受了ARP攻击,攻击者也无法通过ARP欺骗获取到其他VLAN中设备的信息或对其进行攻击。

6. 配置端口安全

端口安全功能可以限制端口的MAC地址学习数量,只允许特定的MAC地址通过该端口进行通信。通过配置端口安全,可以防止攻击者通过连接到网络中的空闲端口来发送伪造的ARP数据包,从而增强网络的安全性。

在交换机上,可以针对每个端口设置允许学习的MAC地址数量以及允许通过的MAC地址列表。例如,将某个端口的最大MAC地址学习数量设置为1,并绑定特定的MAC地址,这样只有该MAC地址对应的设备可以通过此端口进行通信,其他设备连接到该端口时将无法正常通信,从而有效防止了非法设备接入网络并发动ARP攻击。

7. 加强网络安全管理

除了上述技术手段外,加强网络安全管理也是防范ARP攻击的重要措施。管理员应定期更新网络设备的安全补丁,限制用户权限,加强用户教育,提高网络安全意识。同时,建立完善的网络安全审计机制,对网络中的行为进行实时监控和分析,及时发现并处理潜在的安全风险。

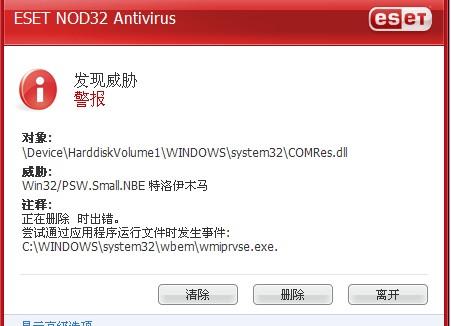

对于个人用户而言,可以安装ARP防护软件来保护自己的设备。这些软件通常能够实时监控ARP报文,及时发现并拦截ARP攻击。同时,它们还能提供IP与MAC地址的绑定功能,增强设备的网络安全性。

总结

防范ARP病毒攻击需要我们从多个维度进行综合考虑,包括清空ARP缓存、指定ARP对应关系、使用ARP防火墙、启用DHCP Snooping、划分VLAN、配置端口安全以及加强网络安全管理等措施。

通过这些方法,我们可以有效地防范ARP病毒的攻击,确保网络的安全稳定运行。同时,我们也应提高网络安全意识,加强网络管理,以应对日益复杂的网络安全威胁。

- 上一篇: 如何更换微信主界面壁纸

- 下一篇: 极速省流,哪款手机浏览器最出众?

-

轻松防御ARP欺骗:使用金山ARP防火墙必备工具资讯攻略11-15

轻松防御ARP欺骗:使用金山ARP防火墙必备工具资讯攻略11-15 -

轻松学会:360安全卫士ARP防火墙设置指南资讯攻略11-19

轻松学会:360安全卫士ARP防火墙设置指南资讯攻略11-19 -

ARP彩影防火墙:轻松掌握高效防护技巧资讯攻略12-08

ARP彩影防火墙:轻松掌握高效防护技巧资讯攻略12-08 -

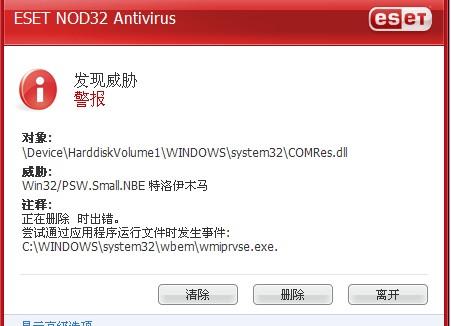

如何有效清除特洛伊木马病毒?资讯攻略11-14

如何有效清除特洛伊木马病毒?资讯攻略11-14 -

保护电脑安全:有效防御U盘病毒的方法资讯攻略11-18

保护电脑安全:有效防御U盘病毒的方法资讯攻略11-18 -

轻松解锁!缓解工作压力的几种有效方法资讯攻略11-17

轻松解锁!缓解工作压力的几种有效方法资讯攻略11-17