如何配置防火墙以保护系统安全?

如何设置防火墙?

在网络安全日益重要的今天,防火墙成为了保护个人和企业网络的第一道防线。通过正确设置防火墙,可以有效地阻止未经授权的访问和恶意攻击,保障数据安全。以下是一份详细的防火墙设置指南,帮助你理解并正确配置防火墙。

一、防火墙的基本概念

防火墙是一种网络安全系统,它通过预定义的规则集监控和控制进出网络的网络通信。这些规则可以基于多种因素,如源地址、目标地址、端口号、协议类型等。防火墙的核心功能包括数据包过滤、状态检测、入侵检测/防御以及日志记录等。

二、选择合适的防火墙

在设置防火墙之前,首先需要选择合适的防火墙类型。常见的防火墙有硬件防火墙、软件防火墙和云防火墙。

1. 硬件防火墙:通常部署在网络边界,作为网关设备,对所有进出网络的数据包进行过滤和监控。硬件防火墙具有较高的性能和可靠性,适合需要严格安全防护的企业网络。

2. 软件防火墙:安装在个人电脑或服务器上,监控和控制本地计算机的网络通信。软件防火墙灵活性较高,配置简单,适用于家庭用户和小型企业。

3. 云防火墙:基于云技术提供的网络安全服务,通过网络虚拟化技术,将防火墙功能部署在云端,为云服务提供商或用户的云资源提供安全防护。云防火墙易于扩展,具有按需付费和弹性部署的特点。

三、基本设置步骤

以下以常见的软件防火墙(如Windows自带的防火墙)为例,介绍基本的防火墙设置步骤。

1. 开启防火墙

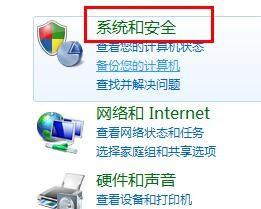

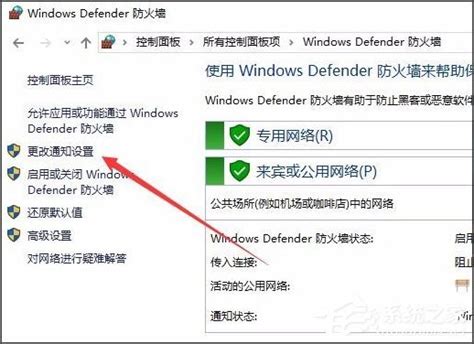

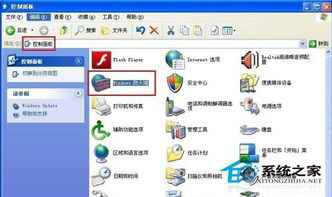

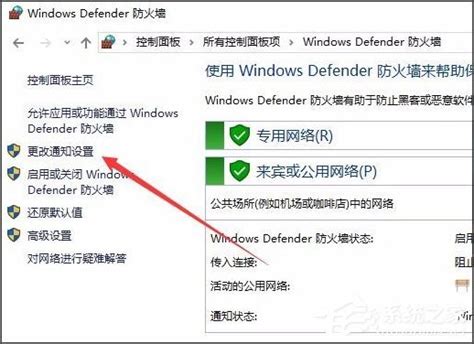

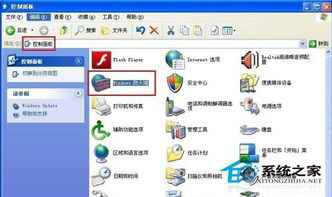

在Windows系统中,打开“控制面板”,找到“系统和安全”选项,然后选择“Windows Defender 防火墙”。

在左侧菜单中选择“启用或关闭Windows Defender 防火墙”,选择“启用Windows Defender 防火墙”以开启防火墙功能。

2. 配置入站规则

入站规则定义了哪些外部数据包可以进入本地网络或计算机。默认情况下,防火墙会阻止所有未经授权的入站连接。

在Windows防火墙的“高级设置”中,选择“入站规则”。

可以创建新的规则,指定允许或阻止特定类型的通信。例如,要允许HTTP流量(端口80),可以创建一个新的入站规则,选择“端口”,然后选择“TCP”和“特定本地端口”(输入80),并设置操作为“允许连接”。

3. 配置出站规则

出站规则定义了本地网络或计算机可以向外发送哪些数据包。尽管默认策略通常是允许所有出站通信,但可以根据需要进行限制。

在“高级设置”中,选择“出站规则”。

类似于入站规则,可以创建新的出站规则,限制或允许特定类型的通信。例如,要阻止特定应用程序访问互联网,可以创建一个基于程序的出站规则。

4. 高级配置

对于更高级的配置需求,可以利用防火墙提供的自定义功能,如配置安全策略、应用层过滤、日志记录等。

安全策略:允许你创建复杂的规则集,这些规则可以基于源地址、目标地址、用户、程序、时间等多种条件。

应用层过滤:在协议级别上进行更细致的过滤,例如检查HTTP请求的内容,阻止恶意请求。

日志记录:记录防火墙的所有活动,包括被阻止的连接、允许的连接以及安全事件。通过分析日志,可以发现潜在的安全威胁并进行相应处理。

四、注意事项

1. 定期更新和维护:防火墙软件需要定期更新,以获取最新的安全补丁和防护策略。此外,定期检查防火墙的配置和日志,确保防火墙的安全性和有效性。

2. 合理配置规则:不要随意允许未知或不必要的流量通过防火墙。配置过于宽松的规则会降低防火墙的防护效果。同时,定期审查和优化规则集,避免不必要的性能开销。

3. 与其他安全软件的配合:防火墙不是唯一的安全防护手段。应与其他安全软件(如反病毒软件、入侵检测系统)配合使用,形成全面的安全防护体系。

4. 教育和培训:用户是网络安全的薄弱环节。应定期对员工进行网络安全教育和培训,提高他们的安全意识,减少人为错误带来的安全风险。

五、企业级防火墙设置

对于企业级网络,防火墙的设置更加复杂和细致。以下是一些企业级防火墙设置的关键点:

1. DMZ区域设置:DMZ(非军事区)是一个相对独立的网络区域,通常用于放置公开服务器(如Web服务器、邮件服务器)。通过将DMZ区域与内部网络隔离,可以减少内部网络被外部攻击的风险。

2. 多WAN口负载均衡和冗余:大型企业可能拥有多个WAN口。通过配置防火墙的负载均衡功能,可以实现网络流量的合理分配。同时,设置冗余WAN口可以提高网络的可靠性,避免因单个WAN口故障导致的网络中断。

3. 虚拟专用网络(VPN)支持:为了远程访问内部网络资源,需要配置VPN功能。防火墙应支持多种VPN协议(如IPSec、SSL-VPN等),以满足不同场景下的远程访问需求。

4. 带宽管理和流量分析:通过配置防火墙的带宽管理功能,可以限制特定用户的带宽使用,防止网络拥塞。同时,通过流量分析功能,可以了解网络流量的分布情况,优化网络资源配置。

5. 与第三方安全解决方案的集成:企业级防火墙通常需要与第三方安全解决方案(如身份认证系统、入侵检测系统)集成,以提高整体安全防护能力。通过集成这些系统,可以实现更细致的安全控制和事件响应。

6. 灾难恢复计划:为了防止防火墙配置被损坏或丢失,应定期备份防火墙的配置。同时,制定灾难恢复计划,以便在发生紧急情况时迅速恢复防火墙的功能。

总之,防火墙是网络安全的重要组成部分。通过正确设置和管理防火墙,可以有效地保护个人和企业网络免受未经授权的访问和恶意攻击。在配置防火墙时,应根据具体需求和场景进行细致的规划和调整,确保防火墙的防护效果最大化。

- 上一篇: 冰封之路:火炬之光2冰法巅峰法师养成记

- 下一篇: 打造个性化QQ空间:空间黄钻用户专属装扮秘籍

-

怎样正确配置防火墙?资讯攻略11-30

怎样正确配置防火墙?资讯攻略11-30 -

如何关闭电脑防火墙?常见操作步骤详解资讯攻略10-25

如何关闭电脑防火墙?常见操作步骤详解资讯攻略10-25 -

如何关闭电脑防火墙?资讯攻略10-27

如何关闭电脑防火墙?资讯攻略10-27 -

轻松解决!如何关闭Win10的Windows安全警报资讯攻略11-21

轻松解决!如何关闭Win10的Windows安全警报资讯攻略11-21 -

在网吧的Windows电脑上如何关闭防火墙?资讯攻略10-26

在网吧的Windows电脑上如何关闭防火墙?资讯攻略10-26 -

揭秘!轻松找到并设置您的系统防火墙所在地资讯攻略10-28

揭秘!轻松找到并设置您的系统防火墙所在地资讯攻略10-28